Brez možnosti, da prihranite tisto, kar je virus premika in kako se spoprijeti z njim

- 1407

- 103

- Reginald Farrell

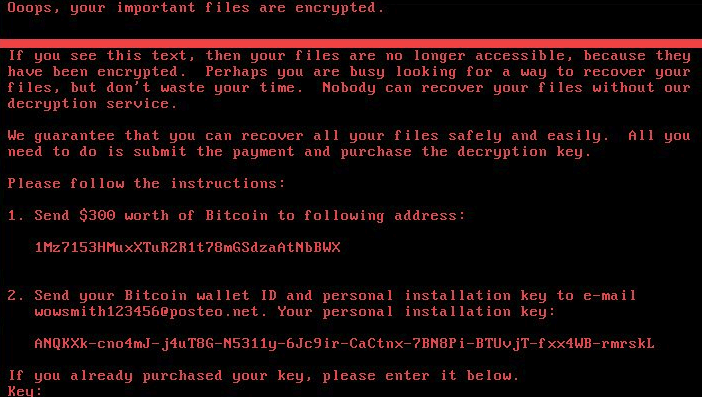

"Oprostite, ampak ... vaše datoteke so šifrirane. Če želite dobiti ključ do dešifriranja, nujno prenesete pehoto zneska denarja v denarnico ... V nasprotnem primeru bodo vaši podatki nepreklicni uničeni. Imate 3 ure, čas je minil ". In to ni šala. Virus Schifer - grožnja več kot resnična.

Danes bomo govorili o tem, da so programi zlonamernih slovesnosti, ki so se v zadnjih letih razširili.

Zadovoljstvo

- Vse šifriramo!

- Načini za porazdelitev virusov premika

- Kako se šifrirji obnaša na okuženem računalniku

- Kako ozdraviti računalnik iz šifriranja

- Pravilen postopek za začetek šifriranja

- Kaj storiti, če so datoteke že šifrirane

- Če datoteke ne dešifrirajo

- Kako zaščititi pred zlonamernimi zlonamernimi

Vse šifriramo!

Virus Schifer (Encoder, Cryptor) je posebna vrsta nosilcev zlonamerne programske opreme, katerih dejavnosti so šifriranje uporabniških datotek in poznejših zahtev za unovčenje orodja za dekodiranje. Zneski odkupnine se začnejo nekje od 200 dolarjev in dosežejo desetine in sto tisoč zelenih kosov papirja.

Pred nekaj leti so bili napadi tega razreda podvrženi samo računalnikom, ki temeljijo na sistemu Windows. Danes se je njihova ponudba razširila na na videz dobro zaščitene Linux, Mac in Android. Poleg tega vrsta dajalcev nenehno raste - novi izdelki se pojavljajo drug za drugim, ki imajo nekaj za presenečenje sveta. Torej, glasna pandemija Wannacryja se je pojavila po zaslugi "prečkanja" klasičnega trojanskega siper in omrežnega črva (zlonamerni program, ki se distribuira po omrežjih brez aktivne udeležbe uporabnikov).

Po Wannacryju sta se pojavila nič manj izpopolnjenega Petya in Bad Rabbit. In ker "šifrirni posel" lastnikom prinaša dober dohodek, ste lahko prepričani, da niso zadnji.

Vse več šifriranja, zlasti tistih, ki so v zadnjih 3-5 letih videli svetlobo, uporabljajo vztrajne kriptografske algoritme, ki ne morejo vdreti niti uveljavljanja ključev ali drugih obstoječih sredstev. Edini način za obnovo podatkov je uporaba izvirnega ključa, ki ga napadalci ponujajo za nakup. Vendar tudi prenos zahtevanega zneska ne zagotavlja prejema ključa. Kriminalisti se ne mudijo razkriti svoje skrivnosti in izgubijo potencialni dobiček. In kaj je smisel izpolniti svoje obljube, če že imajo denar?

Načini za porazdelitev virusov premika

Glavna pot okvare zasebnih uporabnikov in organizacij je e -pošta, natančneje, datoteke in povezave, pritrjene na črke.

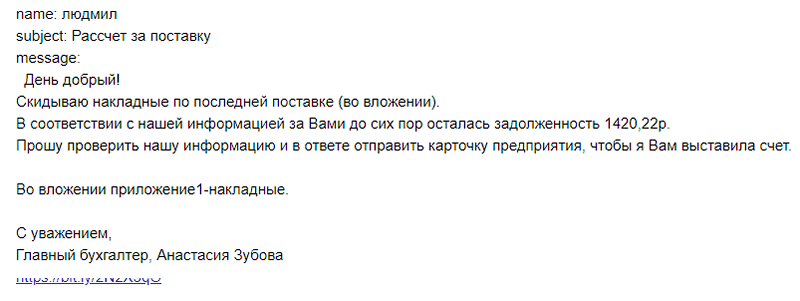

Primer takšnega pisma, namenjenega "korporativnim strankam":

Kliknite povezavo ali zagon Trojanske datoteke pozove vsebino črke. Napadalci pogosto uporabljajo naslednje zgodbe:

- "Nujno odplača posojilni dolg".

- "Zahteva je bila vložena na sodišču".

- "Plačajte denarno kazen/prispevek/davek".

- "Demokularno plačilo komunalnih storitev".

- "Oh, ti si na fotografiji?"

- "Lena je prosila, naj vam ga nujno prenese" in t. D.

Strinjam se, da se bo na takšno pismo z skrbnostjo odzval le znan uporabnik. Večina, brez oklevanja, bo odprla naložbo in s svojimi rokami sprožila škodljiv program. Mimogrede, kljub krikom protivirusa.

Tudi za širjenje šifriranja se aktivno uporablja:

- Družbena omrežja (glasilo iz računov znancev in neznancev).

- Škodljivi in okuženi spletni viri.

- Oglaševanje s pasicami.

- Pošiljanje glasnikov iz hekerskih računov.

- Detektorji in distributerji Keigenes in razpok.

- Spletna mesta za odrasle.

- Dodatek in trgovine z vsebino.

Dirigenti virusov shifratorjev so pogosto drugi škodljivi programi, zlasti oglaševalski demonstranti in trojanski bakdorji. Slednji, ki uporablja ranljivosti v sistemu in programski opremi. Začetek kode v takih primerih ne vedno pravočasno sovpada s potencialno nevarnimi dejanji uporabnika. Medtem ko v sistemu ostane zazidki, lahko napadalec kadar koli prodre na napravo in začne šifriranje.

Za okužbo računalnikov organizacij (navsezadnje lahko stisnejo več kot domače uporabnike) se razvijejo s posebno rafiniranimi metodami. Na primer, Petya Trojan je prodrl na naprave prek modula za posodobitev davčnih računov Medoc.

Kripti s funkcijami omrežnih črvov, kot že omenjeno, se distribuirajo po omrežjih, vključno z internetom, prek ranljivosti protokolov. In z njimi se lahko okužiš, ne da bi kaj storil. Najnevarnejši uporabniki rednih -izkušenj Windows OS so najbolj nevarni, saj posodobitve zaprejo dobro znane vrzeli.

Nekateri zli, na primer Wannacry, izkoriščajo ranljivosti 0-dneva (Zero Day), torej tisti, ki jih razvijalci sistemov še ne poznajo. Žal, nemogoče je v celoti zdržati okužbo na ta način, vendar je verjetnost, da ste vi tisti, ki ste med žrtvami, ki sploh ne dosežejo 1%. Zakaj? Da, ker zlonamerna programska oprema naenkrat ne more okužiti vseh ranljivih strojev. In čeprav opisuje nove žrtve, razvijalci sistemov uspejo sprostiti posodobitev varčevanja.

Kako se šifrirji obnaša na okuženem računalniku

Proces šifriranja se praviloma začne neopaženo in ko njeni znaki postanejo očitni, da podatke pozno reši: do takrat je škodljivost šifrirala vse, kar je dosegel. Včasih lahko uporabnik opazi, kako se je razširitev spremenila v nekaterih odprtih datotekah map.

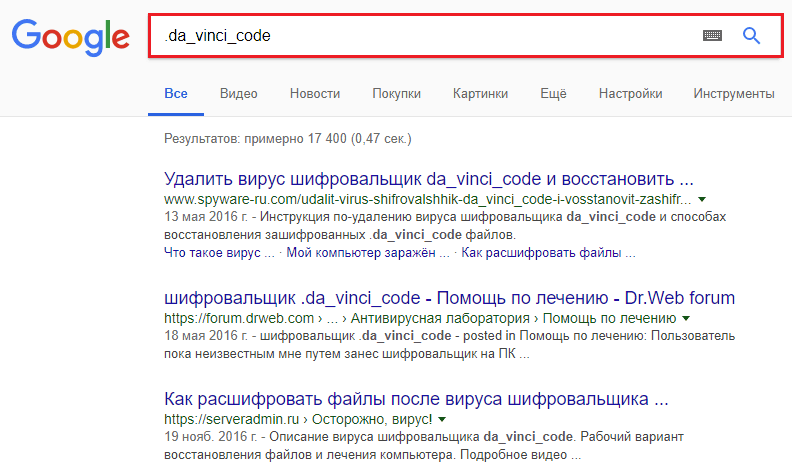

Nezvezljiv videz datotek novega in včasih drugega razširitve, po katerem se prenehajo odpirati, absolutno kaže na posledice napada šifriranja. Mimogrede, za širitev, ki jo prejemajo poškodovani predmeti, je običajno mogoče prepoznati zlo.

Primer, kaj so lahko razširitve šifriranih datotek:. Xtbl, .Kraken, .Cesar, .da_vinci_code, .CodercsU@gmail_com, .Crypted000007, .no_more_ransom, .Decoder Globeimposter V2, .Ukrajina, .rn in t. D.

Obstaja veliko možnosti in jutri se bodo pojavile nove, tako da ni veliko smisla, da bi vse našteli. Za določitev vrste okužbe je dovolj, da nahranite več podaljškov v iskalni sistem.

Drugi simptomi, ki posredno kažejo na začetek šifriranja:

- Videz na zaslonu na delni sekundi Windows ukazne vrstice. Najpogosteje je to običajen pojav pri nameščanju posodobitev sistema in programov, vendar je bolje, da ga ne pustite brez pozornosti.

- UAC zahteva za začetek programa, ki ga ne boste odprli.

- Nenadni ponovni zagon računalnika z naknadno imitacijo sistema sistema preverjanja diskov (možne so druge različice). Med "preverjanjem" obstaja postopek šifriranja.

Po uspešnem koncu zlonamerne operacije se na zaslonu prikaže sporočilo, ki zahteva nakup in različne grožnje.

Stroški šifrirajo pomemben del uporabniških datotek: fotografije, glasba, video, besedilni dokumenti, arhivi, pošta, baza podatkov, razširitve datotek itd. D. Toda hkrati se ne dotikajo predmetov operacijskega sistema, ker napadalcem ni treba ustaviti okuženega računalnika, da bi delali. Nekateri virusi nadomeščajo posnetke zagona diskov in odsekov.

Po šifriranju iz sistema se praviloma odstranijo vse kopije senc in obnovitvene točke.

Kako ozdraviti računalnik iz šifriranja

Če želite odstraniti zlonamerni program iz okuženega sistema. Ampak! Naivno je verjeti, da bo znebiti krivca do rešitve problema: izbrisati virus ali ne, vendar bodo datoteke še vedno šifrirane. Poleg tega bo v nekaterih primerih to zapletelo njihovo nadaljnjo dekodiranje, če bo to mogoče.

Pravilen postopek za začetek šifriranja

- Takoj, ko ste opazili znake šifriranja, Takoj izklopite napajanje računalnika s pritiskom in držanjem gumba Moč 3-4 sekunde. To bo prihranilo vsaj del datotek.

- Ustvarite zagonski disk ali bliskovni pogon z antivirusnim programom v drugem računalniku. Na primer, Kaspersky Resc, Drweb Lividesk, Eset nod32 liveCd in t. D.

- Prenesite okuženi avtomobil z tega diska in preglejte sistem. Odstranite najdene viruse z ohranitvijo (v primeru, da so potrebni za dekodiranje). Šele po tem Računalnik lahko prenesete s trdega diska.

- Poskusite obnoviti šifrirane datoteke iz senčnih kopij s sistemskimi sredstvi ali z aplikacijami tretjih strank za obnovo podatkov.

Kaj storiti, če so datoteke že šifrirane

- Ne izgubi upanja. Brezplačne pripomočke za različne vrste zlonamerne programske opreme so objavljene na mestih razvijalcev protivirusnih izdelkov. Zlasti se tu zbirajo javne službe Avast In Kaspersky Laboratories.

- Ko določite vrsto dajalnika, prenesite pravi pripomoček, Bodite prepričani, da to storite kopije poškodovane datoteke in jih poskusite razvozlati. Če je uspešen, dešifrirajte ostalo.

Če datoteke ne dešifrirajo

Če noben pripomoček ni pomagal, je verjetno, da ste trpeli zaradi virusa, ki še ne obstaja.

Kaj je mogoče storiti v tem primeru:

- Če uporabljate plačani protivirusni izdelek, se obrnite na storitev podpore. Pošljite več izvodov poškodovanih datotek v laboratorij in počakajte na odgovor. Če obstaja tehnična priložnost, vam bodo pomagali.

Mimogrede, Dr.Splet - Eden izmed njihovih redkih laboratorijev, ki pomaga ne le svojim uporabnikom, ampak vsem žrtvam. Na tej strani lahko pošljete zahtevo za dekodiranje datoteke.

- Če se je izkazalo, da so datoteke brezupno pokvarjene, vendar so za vas zelo koristne, še naprej upajo in čakajo, da bo varčevalni izdelek nekega dne. Najboljše, kar lahko storite, je, da sistem in datoteke pustite v pogojih, kot je, to je popolnoma odklop in ne uporabljate trdega diska. Izbris datotek okvare, ponovna namestitev operacijskega sistema in celo njegovo posodobitev vam lahko odvzame In ta priložnost, Ker se pri ustvarjanju ključev za šifriranje in odvajanja pogosto uporabljajo edinstveni identifikatorji sistema in kopije virusa.

Plačilo odkupnine ni možnost, saj verjetnost, da boste dobili ključ. Da, in ni treba financirati kriminalnega podjetja.

Kako zaščititi pred zlonamernimi zlonamernimi

Ne bi želel ponoviti nasvetov, ki jih je vsak bralec slišal stokrat. Da, vzpostavite dober antivirus, da ne pritisnete sumljivih povezav in blablabla - to je pomembno. Vendar, kot je pokazalo življenje, čarobna tablica, ki vam bo dala 100 -odstotno jamstvo za varnost, danes ne obstaja.

Edini učinkovit način zaščite pred tovrstnimi izsiljevalci - varnostna kopija varnostne kopije Za druge fizične medije, vključno s storitvami v oblaku. Varnostno kopiranje, varnostna kopija, varnostna kopija ..

- « Kako konfigurirati e -mail po telefonu za Android in iOS

- Windows iz nič, kako obnoviti tovarniške nastavitve na prenosniku »