DDOS napade na vas, kaj je, kaj je nevarno, kako se boriti

- 2934

- 591

- Reginald Farrell

"Hekerji so resni ljudje in lovijo na velik način," majhna riba ", na primer spletno mesto o vzreji hrčkov ali skromne spletne trgovine kitajske SHMOT. DDOS napadi? Ne, še niso slišali. Da, in kaj skrbeti, ker je moja spletna stran zelo maaaaleniki, «nekateri lastniki majhnih internetnih projektov trdijo kaj takega.

No, spanje, prebivalci Bagdada. Vse je mirno, če ne upoštevate, da je kateri koli omrežni vir pod grožnjo hekerskega napada - ne samo spletnega mesta ali spletne aplikacije, ampak tudi ... navadnega domačega računalnika, pametnega telefona, televizije z dostopom do interneta, itd. D. Torej, kaj je napad DDOS in kako vam lahko osebno škodi.

Zadovoljstvo

- Po konceptih

- Kdo, kdo in zakaj

- Vrste in trajanje napadov DDOS

- Kako ugotoviti, da je bil vaš strežnik ali spletno mesto napaden

- Kako preprečiti in ustaviti napad, če se je že začel

Po konceptih

Koncept Ddos ali DUveljavljen DEnial Of Ervice pomeni "porazdeljena zavrnitev vzdrževanja" - napad na omrežni vir, da bi ga lahko pripeljal v stanje, ko ne more obdelati dohodnih zahtevkov. In ne nekako, ampak z polnjenjem z ogromnim številom takšnih zahtevkov.

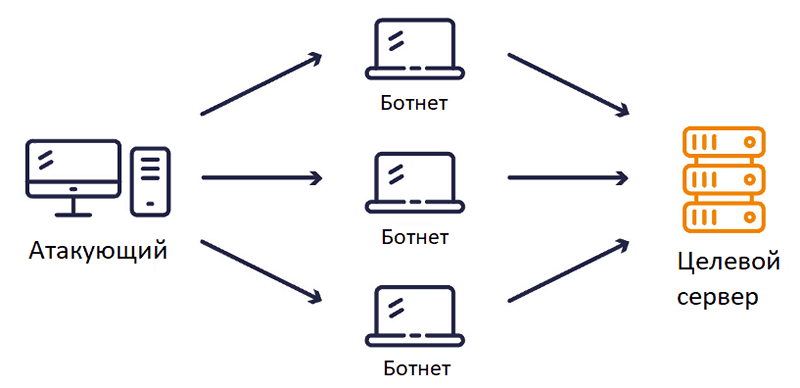

Seveda, da odlagate kateri koli strežnik, zahteve iz enega računalnika očitno niso dovolj. Zato hekerji uporabljajo omrežja Zombie (BOTNETS), sestavljene iz omrežnih naprav (računalnikov, pametnih telefonov, tablic, pametnih televizorjev, pametnih gospodinjskih aparatov), okuženih s programom Trojan, ki napadalcu zagotavlja funkcije daljinskega nadzora.

Trojan morda ne bo dal svoje prisotnosti v okuženem avtomobilu, dokler ne dobi ekipe od hekerja. In potem DDOS-ATAK začne več naprav, ki se hkrati obrnejo na strežnik žrtev in ga s tem onemogočijo.

Razdeljena zavrnitev vzdrževanja (DDOS ATAK) se izvaja prek računalniških naprav, katerih umestitev presega meje enega lokalnega omrežja. Se razlikuje od napadov DOS (zanikanje storitve), kjer sodeluje samo en računalnik ali eno lokalno omrežje.

Veliki zombiji imajo milijone okuženih naprav. Lastniki slednjih pogosto ne sumijo, da njihova tehnika živi skrivno življenje in nekomu škodi. In tudi ko se je naučil, nekdo pomisli na to: "Ko me to ne moti, naj ga fantje uporabljajo". Vendar je to zelo nevarna neprevidnost, saj ima DDOS-THOJAN pogosto tudi druge "uporabne" (ne za vas, seveda) funkcije: oddaljeni dostop do sistema okužene naprave, zbiranje zaupnih podatkov (prijave, gesla, bančne težave) , neželeno glasilo iz lastnika elektronskih škatel, rudarske kripto valute in t. D.

Toda tudi če imate "čisti" trojan, ki je sposoben samo napadati, bo od njega tudi veliko škode. Konec koncev uporablja strojne vire vaše opreme in zamaši omrežni kanal, kar za večkrat zmanjšuje zmogljivost in hitrost internetne povezave.

Kdo, kdo in zakaj

DDOS -ATAK je vpliv, usmerjen v določen omrežni vir, ki zasleduje precej dokončne cilje - paralizira delo, povzroča materialno škodo, diskreditira lastnika v očeh kupcev in partnerjev. Pogosto so takšni napadi del zapletene verige kibernetske kriminalitete, katerega končni cilj je kramp strežnika z nadaljnjo tatvino ali uničenjem podatkov.

Zmogljivi in dolgi - visoki napadi DDOS - užitek ni poceni. Pojavijo se redko, vendar s hrupom in razsvetljavo v tisku, izvajajo jih dobro opremljeni kibernetski kriminali in poklici in hekerske skupnosti. Cilji takšnih napadov so običajno velika bogata podjetja, pobudniki pa so bodisi konkurenti in sovražniki slednjih ali napadalci zaradi ekscentrizacije za prenehanje vpliva. Pogosto se to orodje uporablja kot instrument političnih dejanj, na primer, da pritegne pozornost ali pritiska na vplivne osebe.

Srednji in nizki napadi DDOS so veliko pogostejši pojav. Vsak vir, ki je na voljo na internetu - spletno mesto, korporativni strežnik in celo osebni računalnik nekoga lahko postane njihova žrtev. Tekmovalci in izsiljevalci postanejo tudi kupci in izvajalci takšnih delnic, vendar lahko med dolgočasnimi šolarji preprosto obstajajo radovedni eksperimentatorji.

Vendar pa težave iz izvlečkov "matičnih hekerjev" niso nič manj kot od prednosti: če jim uspejo doseči cilj, žrtev neizogibno povzroči izgube in porabi energijo za odpravo posledic. Najnevarnejša stvar pa je, da lahko njihovi naprednejši "kolegi" izkoristijo zaostalo delo in na primer poskušajo prodreti.

"Substitat" majhno spletno mesto ali strežnik srednje velikega podjetja je vreden precej cenovno ugoden denar. Napadalec sploh ni treba imeti svojega botneta - storitve izvajanja napadov DDOS danes so na voljo skoraj zakonito. In ne nekje v Darknetu, ampak v spletu odprtega sveta po naročniški naročnini. No, še posebej radovedni misli lahko program preprosto prenesejo z navodili in naredijo vse ", kot bi moralo" z lastnimi rokami. Na njihovo veselje je programsko opremo za DDO mogoče najti tudi v javni domeni.

Profesionalni napadi velikega obsega se izvajajo iz poveljniških centrov v različnih državah sveta. Centri niso pogosto povezani z geografijo zombijskih omrežij, ki so nadzorovane, niti s prebivališčem kibernetskih kriminalcev. In to ustvarja določene težave pri nevtralizaciji takšnih dejavnosti.

Nasprotno, odgovornost za "amaterske" napade pogosteje leži pri tistih, ki so imeli ali so bili prej neposreden odnos do žrtve. Praviloma nimajo sredstev, ki bi jim lahko zagotovili pravilno zaščito in zlahka naletijo. Če torej vaše podjetje poskuša škodovati z DDO, ne pozabite se obrniti na organe pregona.

Vrste in trajanje napadov DDOS

Obstaja kar nekaj načinov vodenja DDO, zato večine napadov ni mogoče pripisati eni posebni možnosti. Običajno imajo kompleksen, kombiniran značaj. Toda pogosteje najdemo naslednje vrste napadov:

- Volumetrična (Voluminous) - povezan s prelivom in izčrpanostjo omrežja.

- Raven aplikacije - povezano z izčrpanostjo strežniških virov ali določeno aplikacijo strežnika, ki jo ustvari intenzivna računalniška obremenitev ali nepopolne zahteve.

- Ravni protokola - povezano z delovanjem ranljivosti omrežnih protokolov in namenjenega izčrpanosti računalniških zmogljivosti omrežja in vmesnih vozlišč (požarni zidovi).

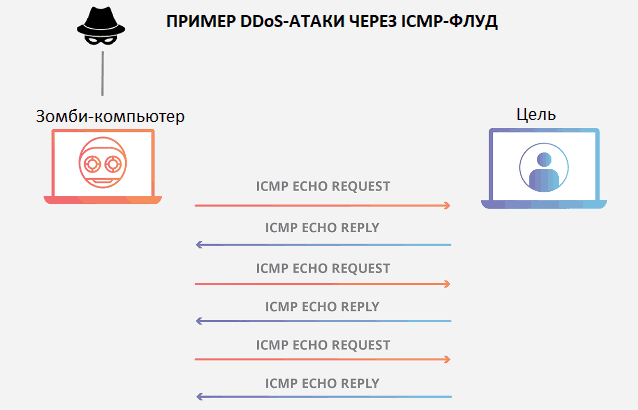

Izkupiček volumetrične vrste se izvede s pošiljanjem ogromnega števila paketov UDP ali ICMP (UDP in ICMP-Flood) na naključna vrata strežnika. Po prejemu enega ali drugega napadalca vrne odgovore pošiljateljem, kar samo izboljša zamašitev omrežnega kanala.

Napadi stopnje dodatka (najpogostejši) se pošljejo na strežniške programe prekomernega števila paketov HTTP/ HTTPS/ SNMP, ki jih je treba obdelati, ali nepopolne zahteve HTTP (HTTP poplava), tako da strežnik stoji v pričakovanju njihovega manjkajoči deli.

Napadi ravni protokola se izvede z "bombardiranjem" strežniških viktimov z nepopolnimi prošnjami Syn (Syn-Flood), da ustvari veliko število pol odprtih (nepotrjenih) povezav TCP in s tem blokira možnost obdelave legitimne povezave. Druga raznolikost te vrste je pošiljanje razdrobljenih ali pretiranih velikih paketov ICMP, da bi vzeli vire strežnika, da bi jih pripeljali na standardni obrazec.

V didos ataki se uporabljajo tudi druge vrste poplav, na primer Mac Flood, ki je zasnovana za onemogočanje omrežnih stikal, poplave DNS, ki se uporabljajo za nevtralizacijo strežnikov DNS itd.D.

Ne glede na način napada, eden vedno temelji na eni stvari - izčrpanost virov napadenega vozlišča je.

Trajanje vpliva na žrtev je omejeno le z zmogljivostmi in željami napadalca. Več kot polovica napadov DDOS traja manj kot en dan. Približno tretjina - manj kot eno uro. Preostali trajajo od dveh dni do nekaj tednov, najmanjši del pa je več kot en mesec.

Kako ugotoviti, da je bil vaš strežnik ali spletno mesto napaden

Od začetka vpliva do trenutka, ko napaden vir preneha odzivati na zahteve, najpogosteje (vendar ne vedno) mine nekaj ur. Če imate čas za zaščitne ukrepe, se lahko izognete resnim posledicam. Toda za to morate vedeti, kaj so implicitni znaki napada.

Torej, kaj se manifestira didos atak:

- Dohodni in včasih odhajajoč omrežni promet napadalnega vozlišča se znatno poveča in se nagiba k nadaljnji rasti. Obseg prometa na določena pristanišča izrazito raste.

- Povečanje povečanja obremenitve procesorja in RAM -a se povečuje.

- Pri delovanju strežniških aplikacij se pojavijo različne napake - od "odhoda" posameznih funkcij do popolne nemožnosti začetka.

- Večina strank obravnava iste funkcije aplikacije ali spletnega mesta, na primer odpre določeno stran.

- Strani se počasi naložijo na napadalnem mestu, posamezne funkcije se ne izvajajo, napake se pojavijo. Včasih z znaki napada spletno mesto blokira ponudnika gostovanja, da se zaščiti pred izpostavljenostjo nedolžnim sosedom.

- V dnevnikih napadalnih strežniških in omrežnih naprav veliko število strank, ki so geografsko odstranjene drug od drugega (zombi omrežja okuženih računalnikov).

- Stranke, ki nimajo teh znakov, so množično naslovljene na spletno mesto, ki ima tradicionalno občinstvo, združeno po jeziku ali lokaciji (mestni portal). Na primer iz drugih mest in držav.

Ti simptomi poleg zadnjih dveh najdemo ne le v napadih hekerjev, ampak tudi pri drugih težavah omrežnih virov. Edini znak je razlog za okrepitev pozornosti. Če pa obstajata dva ali več, je čas, da sprejmete zaščitne ukrepe.

Kako preprečiti in ustaviti napad, če se je že začel

Številni lastniki spletnih mest so prepričani, da je en sam napad, če je že v uporabi, lažji in cenejši, ker so najpogosteje kratkoročni. Običajno je to tako, toda če je uspelo spadati pod vpliv visoke ravni, ki traja nekaj dni, boj ni enostaven in drag:

- Če je spletno mesto objavljeno na virtualnem strežniku, ga prenesite na dodeljeni. Morda napad ni usmerjen na vas, ampak na enem od sosednjih mest.

- Povežite storitve v arzenalu, od katerih obstajajo posebni kompleksi zaščite strojne opreme iz DDO, saj so v takih primerih samo programske metode neučinkovite.

Srednje in nizke moči (poplava) lahko poskusite razmisliti sami s sledenjem in blokiranjem virov zahtevkov. Vendar to ne bo trajalo veliko manj časa, kot traja napad.

Veliko bolj pravilno je posvetiti malo pozornosti nastavitvi omrežnih virov, preden vas napadejo.

Tu je približen seznam tega, kar je treba najprej storiti:

- Namestite na zaščito spletnega mesta pred boti, kjer je to mogoče.

- Analizirajte dnevnike, določite nezanesljive naslove in domene ter za vedno blokirajte dostop do vašega vira.

- Prepovedujte obdelavo ICMP. Če je prepoved nemogoče - omejitev.

- Uporabite filtre in analizatorje omrežnega prometa, preden vstopijo v strežnik.

- Zavrnite uporabo potencialno ranljive programske opreme na strežniku in o tem, kaj je vzpostavljeno, podporo v trenutnem stanju. Povežite sredstva za spremljanje stanja sistema in programov.

- Namestite kvote za uporabo strojnih virov.

- Povečajte omrežno pretok in poudarite ločen kanal za administrativni dostop.

- Povečajte mejo za največje število spojin HTTP.

- Zmanjšajte največ hkratnih na polovico odprtih povezav TCP z enim odjemalcem in čas za njihovo zadrževanje.

- Izolacija storitev, namenjenih administraciji od zunanjega dostopa.

- Uporabite že pripravljene rešitve za zaščito DDOS, ki jih imajo vaš ponudnik gostovanja in komercialna podjetja.

In če je mogoče, razdelite najpomembnejše spletne vire glede na različne strežnike, ki niso povezani med seboj. Tako da v primeru napada na enega ostanejo na voljo.

Morda vam ti ukrepi ne bodo zagotovili stoodstotno zaščite pred grožnjami, ampak bodo zagotovo desetkrat zmanjšali njihovo verjetnost.

Srečno in varnost!